Um unter Computern vertrauliche Informationen sicher zu übertragen, werden verschiedene Verschlüsselungsverfahren angewendet. Für das Ver- und Entschlüsseln werden sogenannte Schlüssel verwendet.

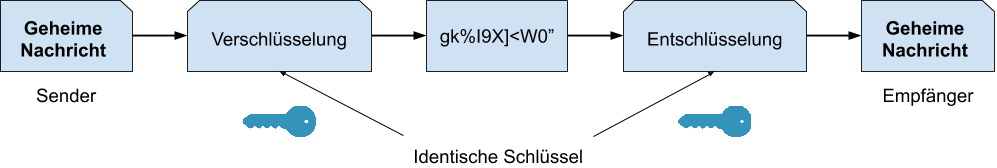

Symmetrische Verschlüsselung

Bei der symmetrischen Verschlüsselung wird zum Verschlüsseln und Entschlüsseln derselbe Schlüssel - dasselbe Passwort - verwendet. Der Sender und Empfänger müssen sich vorher also einen Schlüssel austauschen. Dieses Verfahren ist sicher und schnell, aber man erkennt auch direkt den ersten großen Nachteil an diesem Verschlüsselungsverfahren: Der Sender muss diesen Schlüssel übermitteln, wobei die Gefahr besteht, dass die Schlüsselübergabe abgehört wird.

Der am häufigsten verwendete Verschlüsselungsalgorithmus ist AES.

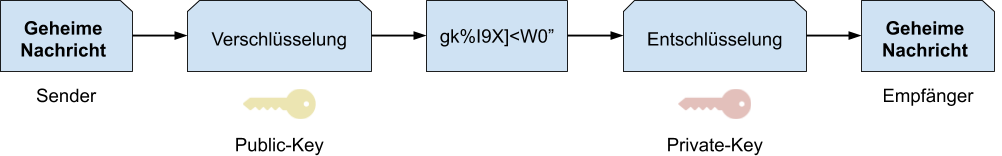

Asymmetrische Verschlüsselung

Bei der asymmetrischen Verschlüsselung besteht das Problem der Schlüsselübergabe nicht, sie ist jedoch deutlich langsamer als die symmetrische Verschlüsselung. Hier gibt es zwei zusammenhängende Schlüssel, welche ein Schlüsselpaar ergeben: Einen Public-Key und einen dazugehörigen Private-Key. Der Public-Key dient dazu, dass meine Kommunikationspartner für mich verschlüsseln und meine Signatur überprüfen können. Der öffentliche Schlüssel kann bedenkenlos veröffentlicht und geteilt werden, er dient lediglich zur Verschlüsselung, während der Private-Key geheim gehalten werden muss und zum Entschlüsseln sowie zum Erstellen meiner eigenen Signatur dient. Somit kann jede beliebige Person eine Datei für den Empfänger verschlüsseln, aber nur der Empfänger mit dem Private-Key kann diese entschlüsseln.

Der am häufigsten verwendete Verschlüsselungsalgorithmus ist RSA.

Anders herum läuft es ab, wenn Person B eine Datei verschicken möchte und Person A sichergehen soll, dass diese Datei wirklich von Person B stammt. Dann muss Person B die Datei signieren. Dies macht sie mit ihrem eigenen Private Key – denn den hat ja nur Person B. Person A muss im Besitz ihres Public Keys sein, um die Signatur zu überprüfen. Zusätzlich kann Person B die Datei aber auch noch mit dem Public Key von Person A verschlüsseln, sofern der Schlüssel vorliegt. Dann ist die Datei für Person A verschlüsselt und signiert von Person B.

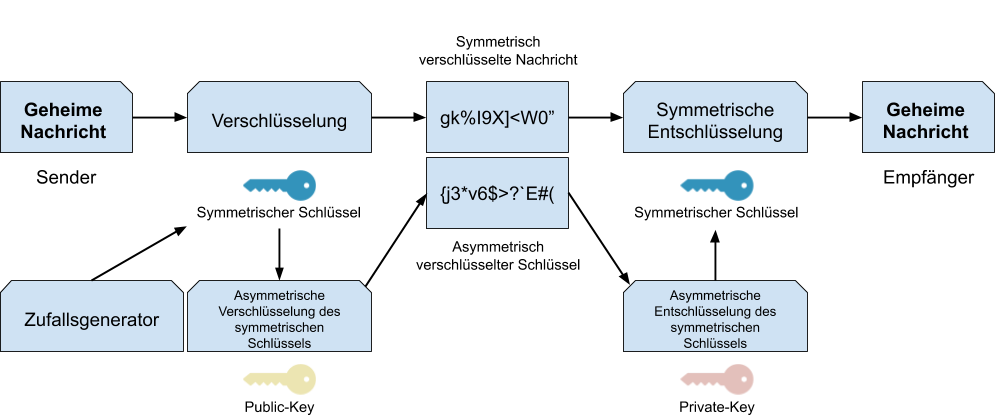

Hybride Verschlüsselung

Da die asymmetrische Verschlüsselung wesentlich langsamer ist, gibt es eine Mischung aus symmetrischer und asymmetrischer Verschlüsselung: Die hybride Verschlüsselung.

Hierbei wird die eigentliche Nachricht symmetrisch mit einem zufällig generierten Schlüssel verschlüsselt und dieser Schlüssel mit dem Public-Key des Empfängers asymmetrisch verschlüsselt. Die symmetrisch verschlüsselte Nachricht wird dann zusammen mit dem asymmetrisch verschlüsselten Schlüssel an den Empfänger gesendet.

Der Empfänger entschlüsselt zunächst mit seinem Private-Key den asymmetrisch verschlüsselten symmetrischen Schlüssel und damit dann die symmetrisch verschlüsselte Nachricht.

Bei Fragen oder Anregungen freue ich mich natürlich über eure Kommentare.

Über mich

Ich bin Janis (aka. nurjns), 27 Jahre alt und komme aus der Nähe von Frankfurt am Main. Ich habe eine abgeschlossene IHK-Ausbildung zum Fachinformatiker für Systemintegration und arbeite als Junior IT-Administrator in einem IT-Systemhaus. Neben meinem IT-Blog beschäftige ich mich viel mit diversen IT-Themen und meinen Webseiten sowie Telegram Bots und biete IT-Dienstleistungen an.